در حال حاضر یک بوت نت اینترنت را در جستجوی ماشین های ویندوز ضعیف محافظت می کند با اتصال پروتکل دسکتاپ Remote (RDP) فعال شده است.

GoldBrute نامی از نرم افزارهای مخرب لیستی از بیش از 1.5 میلیون سیستم منحصر به فرد را گردآوری کرده است و به طور سیستماتیک دسترسی به آنها را با حمله سایبری بیرحمانه یا اعتبار سنجی انجام می دهد.

جستجو در موتور جستجو Shodan نشان می دهد که حدود 2.4 میلیون دستگاه وجود دارد که قابل دسترسی در اینترنت هستند و پروتکل دسک تاپ از راه دور فعال شده است.

نیروی بیرحمانه به عنوان یک حمله واحد مخفی شده است

رناتو ماریینو از آزمایشگاههای مورفوس، جزء نیروی خشن در GoldBrute را تجزیه و تحلیل کرده است، که اسکن وب را حفظ می کند و لیستی از اهداف بالقوه را افزایش می دهد.

ماریینو به گفتگو با BleepingComputer گفت که آثار منقضی شده، هدف نهایی برای سرورهای دسک تاپ هک شده را نشان نمی دهد.

همانطور که مکانیزم پایداری وجود ندارد، یکی از نظریه ها این است که آنها آنها را جمع آوری می کنند به عنوان یک سرویس دسترسی به عنوان یک سرویس و یا در انجمن ها و بازار های هکر

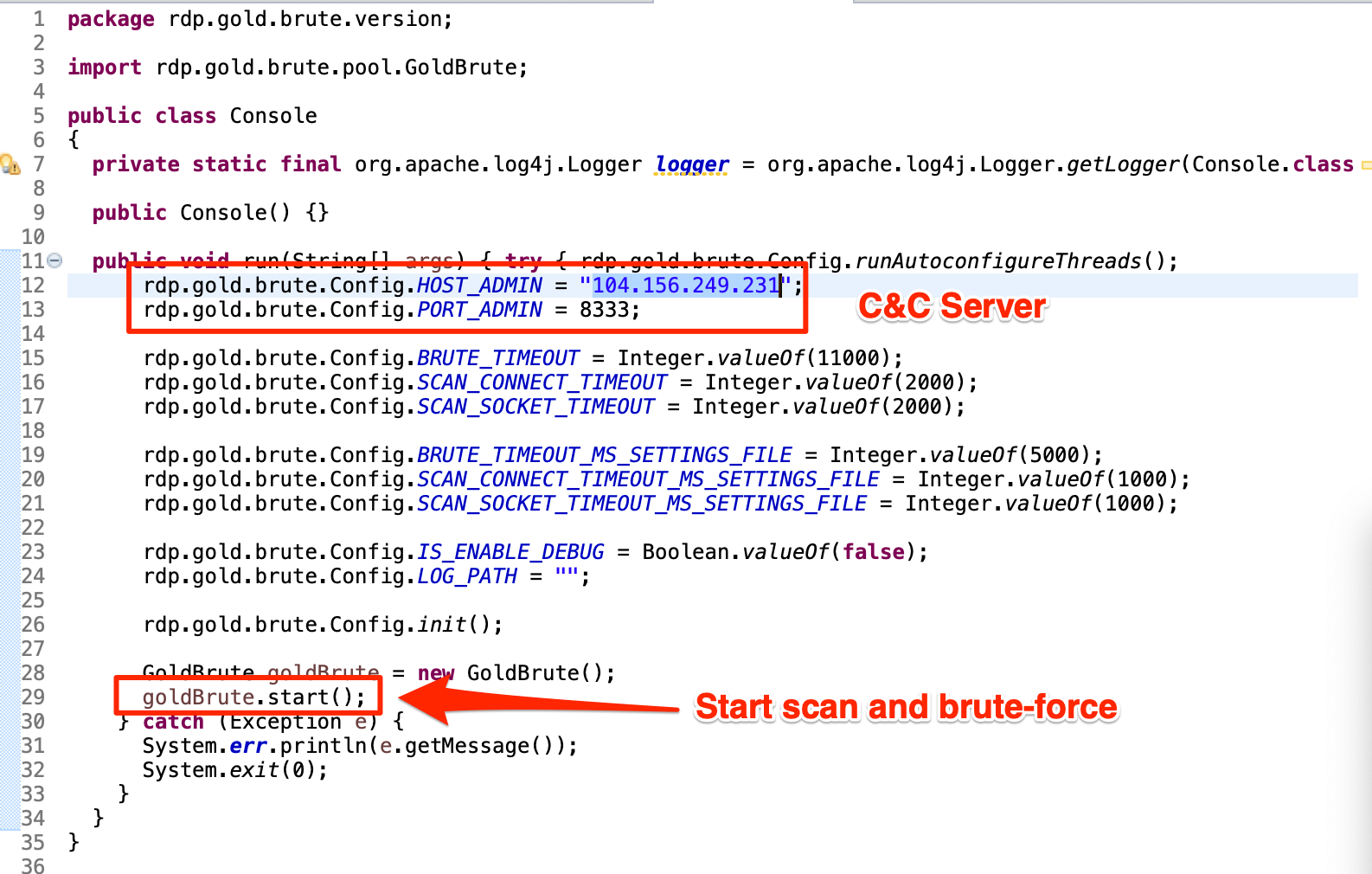

محقق می گوید که تنها یک سرور فرمان و کنترل (C2) با استفاده از آدرس IP 104.156 وجود دارد.] 249.231، که نشان دهنده موقعیت مکانی در نیوجرسی، ایالات متحده است.

کد بوت دانلود سنگین 80 مگابایت است زیرا شامل جاوا Runtime کامل است. یک کلاس جاوا "GoldBrute" شامل کد های ربات می شود.

یک سیستم آلوده GoldBrute شروع به اسکن کردن وب برای میزبان ها با سرورهای RDP در معرض نمایش می دهد و آدرس های IP خود را به C2 از طریق یک اتصال WebSocket رمزگذاری شده به پورت 8333، که معمولا برای اتصال Bitcoin استفاده می شود، گزارش می دهد.

پس از ارسال آدرس برای 80 قربانی، C2 تعدادی از اهداف را رد می کند که ربات باید نیروی بی رحم باشد. جالب توجه است که یک ربات فقط یک نام کاربری و رمز عبور را برای هر هدف هدف قرار می دهد.

به احتمال زیاد، این تاکتیک به معنای مخفی کردن یک حمله خشونت آمیز هماهنگ شده به هدف است زیرا قربانی تلاش ورود به سایت را از چندین آدرس نشان می دهد.

احراز هویت موفق، دانلود را برای کد GodlBrute و Java Runtime، هر دو در بایگانی ZIP ذخیره می کند.

پس از غیر فشرده سازی، پس از آن یک فایل جارو با نام bitcoin.dll اجرا می شود. پسوند DLL ممکن است برای مخفی کردن کاربران غیر قابل ستایش باشد، اما من معتقد هستم که بخش bitcoin توجه بیشتری را نسبت به یک extension جیار نشان می دهد. مارینو امروز در پست وبلاگ می نویسد.

اسکن، نیروی بی رحم، آلوده، تکرار کنید

ربات شروع به کار بلافاصله و جستجو برای سرور های RDP در معرض. هنگام خشونت زدن، ربات می تواند ترکیب های مختلفی از آدرس آی پی میزبان، نام کاربری و رمز عبور را برای آزمایش انجام دهد.

هنگام تجزیه و تحلیل GoldBrute، محقق توانست کد خود را اصلاح کند تا بتواند لیست را با تمام "host + username + password" ذخیره کند.

"پس از 6 ساعت، 2.1 میلیون آدرس آی پی از سرور C2 دریافت کردیم که 1،596،571 آنها منحصر به فرد هستند. البته ما فاز نیروی فشاری را اجرا نکردیم."

این سیستم ها در سراسر جهان به عنوان قابل مشاهده در نقشه زیر منتشر شده است.

به تازگی، علاقه وب سایبری به سرورهای RDP افزایش یافته است. این بررسی ناخواسته پس از انتشار اخبار BlueKeep، آسیب پذیری اکتیویتی از راه دور در سرویس های Remote Desktop Services (RDS) ظاهر می شود.

هیچ روش ابتکاری در روش حمله وجود ندارد، اما GoldBrute به نحوی است که نیروی خشن را اجرا می کند؛ این روش به آن کمک می کند که مشخصات کم را حفظ کند و همچنین عدم استقامت آن.